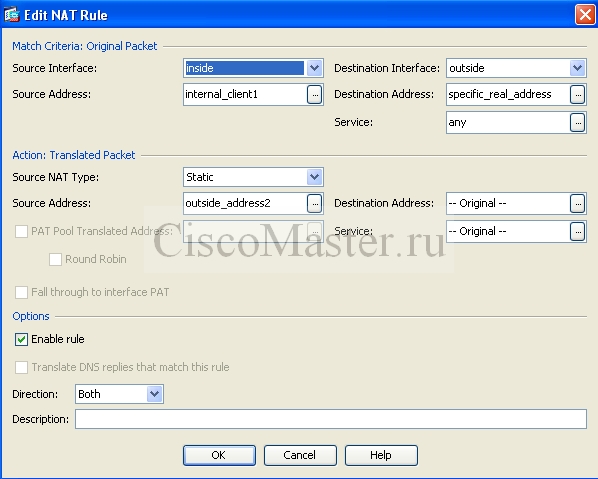

Cisco Asa 5505 Настройка Под Asdm' title='Cisco Asa 5505 Настройка Под Asdm' /> Доступ ASA к ASDM от внутреннего интерфейса по примеру конфигурации VPN туннеля. Введение. Этот документ описывает, как настроить Туннель VPN между локальными сетями с использованием двух устройств адаптивной защиты Cisco ASA Межсетевые экраны. Выступление Зам Директора По Увр На Родительском Собрании. Cisco Adaptive Security Device Manager ASDM работает на удаленном ASA через внешний интерфейс на общедоступной стороне, и это шифрует и обычную сеть и трафик ASDM. ASDM на основе браузера средство конфигурации, которое разработано, чтобы помочь вам устанавливать, настраивать и контролировать свой Межсетевой экран ASA с GUI. Вам не нужны развернутые знания CLI Межсетевого экрана ASA. Cisco Asa 5505 Настройка Под Asdm' title='Cisco Asa 5505 Настройка Под Asdm' />И связан он с несовместимостью ASA ASDM c Java 7 Update 51, о чем и говориться в последнем Release Notes к ASDM 7. В таблице Table 2. В курсе разбирается настройка с нуля Cisco ASA серии 5500, включая ASA 5505, 5510, 5520 и более старшие модели классических межсетевых экранов Cisco. Настройка Cisco ASA с нуля 1. Подключение через COMпорт 2. Настройка интерфейса управления и доступа по ssh 3. Настройка доступа через ASDM 4. Обновление системы и ASDM 5. Настройка интерфейсов 6. Настройка NAT во внешнюю сеть и ping 7. Настройка NAT снаружи во. Этот документ описывает, как настроить Туннель VPN между локальными сетями с использованием двух устройств адаптивной защиты Cisco ASA Межсетевые экраны. Cisco Adaptive Security Device Manager ASDM работает на удаленном ASA через внешний интерфейс на. Предварительные условия. Требования. Компания Cisco рекомендует предварительно ознакомиться со следующими предметами Шифрование IPSec. Cisco ASDMПримечание Гарантируйте, что все устройства, которые используются в вашей топологии, удовлетворяют требования, которые описаны в Руководстве по установке оборудования серии 5. Cisco ASA. Совет См. Если enable password был ранее настроен, введите тот пароль как пароль ASDM. Настройка графического меню на ASA ASDM Install ASDM on Cisco ASA. Включение ASDM графического интерфейса на Cisco ASAPIX. Включим графический интерфейс на Cisco ASAPIX для адреса в локальной сети. Настройки локального интерфейса на Cisco ASAPIX у нас такие. Cisco ASA является аппаратным межсетевым экраном с инспектированием сессий с сохранением состояния stateful inspection. Такая настройка интерфейсов характерна для всех моделей ASA, кроме ASA 5505. IP адреса в модели 5505 задаются на логических интерфейсах. Этот документ объясняет, как настроить Перенаправление порта Передача и Трансляция внешнего сетевого адреса NAT функции в Адаптивной Безопасности. Руководство по конфигурации ASDM Межсетевого экрана Серии Cisco ASA для дополнительных сведений. Если нет никакого enable password, выход оба, которые записи имени пользователя и пароля очищают и нажимают OK для продолжения. Сведения, представленные в этом документе, были получены от устройств, работающих в специальной лабораторной среде. Все устройства, описанные в этом документе, были запущены с чистой стандартной конфигурацией. В рабочей сети необходимо изучить потенциальное воздействие всех команд до их использования. Настройка. Используйте информацию, которая описана в этом разделе для настройки функций, которые описаны в этом документе. Схема сети. Конфигурации. Это конфигурация, которая используется на ASA 1 ASA 1. ASA Version 9. 15 ASA 1 interface Gigabit. Ethernet. 00nameif outsidesecurity level 0ip address 2. Gigabit. Ethernet. Traffic matching ACL 1. VPN EncryptDecrypt traffic matching ACL 1. Do not use NAT on traffic matching below Identity NATobject network obj. Эта команда может только использоваться для одного интерфейса. На ASA 2 настройте управление доступом с управлением доступом в команде management access lt interface name Проверка. Этот раздел предоставляет сведения, который можно использовать, чтобы проверить, что конфигурация работает должным образом. Примечание Cisco CLI Анализатор только зарегистрированные клиенты поддерживает некоторые команды show. Используйте Cisco CLI Анализатор для просматривания аналитику выходных данных команды show. Используйте эти команды для проверки конфигурации Войдите show crypto isakmp sa показывают isakmp sa команда, чтобы проверить, что Фаза 1 устанавливает правильно. Введите show crypto ipsec sa, чтобы проверить, что Фаза 2 устанавливает правильно. Перечень команд. Как только команды VPN введены в ASA, VPN туннель установлен, когда трафик проходит между ПК ASDM 1. ASA 2 1. 92. 1. 68. На этом этапе ПК ASDM в состоянии достигнуть https 1. ASDM ASA 2 по VPN туннелю. Устранение неполадок. Этот раздел предоставляет сведения, который можно использовать для устранения проблем конфигурации. Примечание См. Проблемы с подключением ASA к статье Cisco Adaptive Security Device Manager Cisco для решения связанных с ASDM проблем. Пример результата отладки. Введите команду show crypto isakmp sa для просмотра туннеля, который сформирован между 1. ASA 2config show crypto isakmp sa. IKEv. 1 SAs Active SA 1. Rekey SA 0 A tunnel will report 1 Active and 1 Rekey SA during rekeyTotal IKE SA 1. IKE Peer 2. 03. 0. Type L2. L Role initiator. Rekey no State MM.

Доступ ASA к ASDM от внутреннего интерфейса по примеру конфигурации VPN туннеля. Введение. Этот документ описывает, как настроить Туннель VPN между локальными сетями с использованием двух устройств адаптивной защиты Cisco ASA Межсетевые экраны. Выступление Зам Директора По Увр На Родительском Собрании. Cisco Adaptive Security Device Manager ASDM работает на удаленном ASA через внешний интерфейс на общедоступной стороне, и это шифрует и обычную сеть и трафик ASDM. ASDM на основе браузера средство конфигурации, которое разработано, чтобы помочь вам устанавливать, настраивать и контролировать свой Межсетевой экран ASA с GUI. Вам не нужны развернутые знания CLI Межсетевого экрана ASA. Cisco Asa 5505 Настройка Под Asdm' title='Cisco Asa 5505 Настройка Под Asdm' />И связан он с несовместимостью ASA ASDM c Java 7 Update 51, о чем и говориться в последнем Release Notes к ASDM 7. В таблице Table 2. В курсе разбирается настройка с нуля Cisco ASA серии 5500, включая ASA 5505, 5510, 5520 и более старшие модели классических межсетевых экранов Cisco. Настройка Cisco ASA с нуля 1. Подключение через COMпорт 2. Настройка интерфейса управления и доступа по ssh 3. Настройка доступа через ASDM 4. Обновление системы и ASDM 5. Настройка интерфейсов 6. Настройка NAT во внешнюю сеть и ping 7. Настройка NAT снаружи во. Этот документ описывает, как настроить Туннель VPN между локальными сетями с использованием двух устройств адаптивной защиты Cisco ASA Межсетевые экраны. Cisco Adaptive Security Device Manager ASDM работает на удаленном ASA через внешний интерфейс на. Предварительные условия. Требования. Компания Cisco рекомендует предварительно ознакомиться со следующими предметами Шифрование IPSec. Cisco ASDMПримечание Гарантируйте, что все устройства, которые используются в вашей топологии, удовлетворяют требования, которые описаны в Руководстве по установке оборудования серии 5. Cisco ASA. Совет См. Если enable password был ранее настроен, введите тот пароль как пароль ASDM. Настройка графического меню на ASA ASDM Install ASDM on Cisco ASA. Включение ASDM графического интерфейса на Cisco ASAPIX. Включим графический интерфейс на Cisco ASAPIX для адреса в локальной сети. Настройки локального интерфейса на Cisco ASAPIX у нас такие. Cisco ASA является аппаратным межсетевым экраном с инспектированием сессий с сохранением состояния stateful inspection. Такая настройка интерфейсов характерна для всех моделей ASA, кроме ASA 5505. IP адреса в модели 5505 задаются на логических интерфейсах. Этот документ объясняет, как настроить Перенаправление порта Передача и Трансляция внешнего сетевого адреса NAT функции в Адаптивной Безопасности. Руководство по конфигурации ASDM Межсетевого экрана Серии Cisco ASA для дополнительных сведений. Если нет никакого enable password, выход оба, которые записи имени пользователя и пароля очищают и нажимают OK для продолжения. Сведения, представленные в этом документе, были получены от устройств, работающих в специальной лабораторной среде. Все устройства, описанные в этом документе, были запущены с чистой стандартной конфигурацией. В рабочей сети необходимо изучить потенциальное воздействие всех команд до их использования. Настройка. Используйте информацию, которая описана в этом разделе для настройки функций, которые описаны в этом документе. Схема сети. Конфигурации. Это конфигурация, которая используется на ASA 1 ASA 1. ASA Version 9. 15 ASA 1 interface Gigabit. Ethernet. 00nameif outsidesecurity level 0ip address 2. Gigabit. Ethernet. Traffic matching ACL 1. VPN EncryptDecrypt traffic matching ACL 1. Do not use NAT on traffic matching below Identity NATobject network obj. Эта команда может только использоваться для одного интерфейса. На ASA 2 настройте управление доступом с управлением доступом в команде management access lt interface name Проверка. Этот раздел предоставляет сведения, который можно использовать, чтобы проверить, что конфигурация работает должным образом. Примечание Cisco CLI Анализатор только зарегистрированные клиенты поддерживает некоторые команды show. Используйте Cisco CLI Анализатор для просматривания аналитику выходных данных команды show. Используйте эти команды для проверки конфигурации Войдите show crypto isakmp sa показывают isakmp sa команда, чтобы проверить, что Фаза 1 устанавливает правильно. Введите show crypto ipsec sa, чтобы проверить, что Фаза 2 устанавливает правильно. Перечень команд. Как только команды VPN введены в ASA, VPN туннель установлен, когда трафик проходит между ПК ASDM 1. ASA 2 1. 92. 1. 68. На этом этапе ПК ASDM в состоянии достигнуть https 1. ASDM ASA 2 по VPN туннелю. Устранение неполадок. Этот раздел предоставляет сведения, который можно использовать для устранения проблем конфигурации. Примечание См. Проблемы с подключением ASA к статье Cisco Adaptive Security Device Manager Cisco для решения связанных с ASDM проблем. Пример результата отладки. Введите команду show crypto isakmp sa для просмотра туннеля, который сформирован между 1. ASA 2config show crypto isakmp sa. IKEv. 1 SAs Active SA 1. Rekey SA 0 A tunnel will report 1 Active and 1 Rekey SA during rekeyTotal IKE SA 1. IKE Peer 2. 03. 0. Type L2. L Role initiator. Rekey no State MM.

Меню

- Руководство По Ремонту И Эксплуатации Опель Виваро

- Договор На Смм

- Игру С Лошадьми

- Инструкция К Карманной Швейной Машинке

- Комплект Вопросов Сертификационного Экзамена По Программе 1С Документооборот 8

- В Тылу Врага 2

- Farming Simulator 2017 Торрент

- Damos Winols Download

- Драйвер Для Usb Rs485 Bolid

- Собрание Сочинений Эжен Сю (6 Томов)

- Программу Ножницы В Windows 7

- Моды Для Скайрима Раса Минотавров